1. Cisco 무선 LAN 컨트롤러

- Access Point (AP)를 중앙에서 관리 및 제어할 수 있도록 해줌 [1]

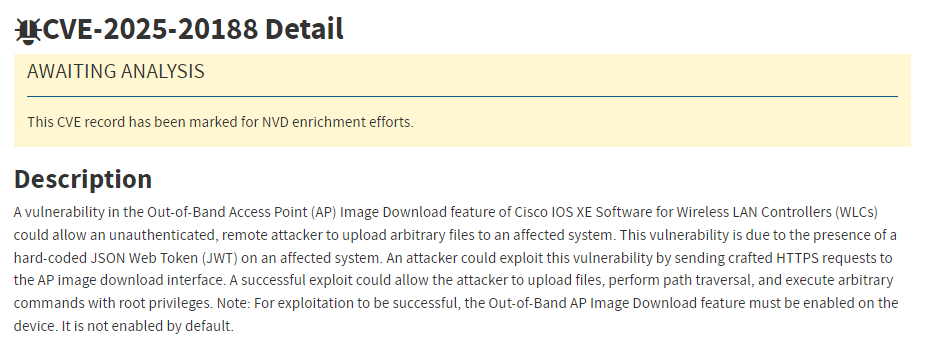

2. 취약점

- Cisco 무선 LAN 컨트롤러의 Out-of-Band AP 이미지 다운로드 기능에서 발견된 파일 업로드 취약점 (CVSS: 10.0)

> 영향받는 시스템에 JSON Web Token(JWT)이 하드 코딩되어 있어 이를 악용해 임의 파일을 업로드하여 추가 악성 행위를 수행할 수 있음

- JSON Web Token(JWT) [3][4][5]

> JSON 객체에 인증에 필요한 정보들을 담은 후 비밀키로 서명한 토큰으로, 인터넷 표준 인증 방식

- Out-of-Band AP 이미지 다운로드 기능 [6]

> 새로운 AP가 컨트롤러에 연결될 때, 해당 AP 운영에 필요한 이미지를 CAPWAP 프로토콜을 사용해 전송

> 네트워크 제약 등 다양한 제약 사항으로 인해 CAPWAP가 아닌 HTTPS를 사용해 이미지를 다운로드할 수 있도록 하는 기능

> 기본적으로 비활성화되어 있음

※ CAPWAP (Control and Provisioning of Wireless Access Points) : 무선 액세스 포인트(AP)와 무선 LAN 컨트롤러(WLC) 간 통신을 위해 사용되는 프로토콜

영향받는 버전

- 클라우드용 Catalyst 9800-CL 무선 컨트롤러

- Catalyst 9300, 9400 및 9500 시리즈 스위치용 Catalyst 9800 임베디드 무선 컨트롤러

- Catalyst 9800 시리즈 무선 컨트롤러

- Catalyst AP에 내장된 무선 컨트롤러

※ Out-of-Band AP 이미지 다운로드 기능이 Default로 비활성화이므로 해당 기능을 사용 중인 경우만 취약점에 영향받음

3. 대응방안

- 벤더사 제공 업데이트 적용 [7]

> 즉각적인 업데이트가 불가할 경우 Out-of-Band AP 이미지 다운로드 기능 비활성화

[Out-of-Band AP 이미지 다운로드 기능 활성화 여부 확인 방법]

> "show running-config | include ap upgrade" 명령의 결과가 아래처럼 나올 경우 해당 기능 활성화

wlc# show running-config | include ap

upgrade ap upgrade method https

wlc#

4. 참고

[1] https://www.cisco.com/site/us/en/products/networking/wireless/wireless-lan-controllers/index.html

[2] https://nvd.nist.gov/vuln/detail/CVE-2025-20188

[3] https://velog.io/@chuu1019/%EC%95%8C%EA%B3%A0-%EC%93%B0%EC%9E%90-JWTJson-Web-Token

[4] https://puleugo.tistory.com/138

[5] https://blog.bizspring.co.kr/%ED%85%8C%ED%81%AC/jwt-json-web-token-%EA%B5%AC%EC%A1%B0-%EC%82%AC%EC%9A%A9/

[6] https://www.cisco.com/c/en/us/td/docs/wireless/controller/9800/17-13/config-guide/b_wl_17_13_cg/m_eff_image_upgrade_ewlc.html

[7] https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-wlc-file-uplpd-rHZG9UfC

[8] https://ismailtasdelen.medium.com/ciscos-ios-xe-nightmare-how-a-hard-coded-jwt-in-cve-2025-20188-let-hackers-go-full-root-%EF%B8%8F-%EF%B8%8F-48dc088a8bdb

[9] https://thehackernews.com/2025/05/cisco-patches-cve-2025-20188-100-cvss.html

[10] https://www.bleepingcomputer.com/news/security/cisco-fixes-max-severity-ios-xe-flaw-letting-attackers-hijack-devices/

'취약점 > File Up&Download, Inclusion' 카테고리의 다른 글

| SAP NetWeaver Visual Composer 파일 업로드 취약점 (CVE-2025-31324) (0) | 2025.05.02 |

|---|---|

| WordPress WPLMS 플러그인 파일 업로드 취약점 (CVE-2024-56046, CVE-2024-56050, CVE-2024-56052) (0) | 2025.01.01 |

| Apache Struts 임의 파일 업로드 취약점 (CVE-2024-53677) (0) | 2024.12.19 |

| Cleo 제품 임의 파일 읽기/쓰기 취약점 (CVE-2024-50623) (0) | 2024.12.15 |

| Apache Struts 파일 업로드 취약점 (CVE-2023-50164)_내용추가 (2) | 2023.12.18 |