1. Zone Transfer

- Master DNS 서버와 Slave DNS 서버 간 Zone 파일을 동기화하기 위한 프로토콜

- Slave 서버는 Master 서버에 접속하여 Zone 파일을 비교 및 최신화

- Zone Transfer는 TCP 이용

DNS Zone

- 도메인 관리하는 단위를 영역(Zone)이라 함

- 하나의 DNS 서버가 책임이나 권한을 가지는 영역을 의미

2. 실습

DNS 서버

- Domain : test.com

- OS : CentOS7 64bit

- IP : 192.168.56.114

Client 1

- IP : 192.168.56.112

Client 2

- IP : 192.168.56.102

- DNS 서버 구축

※ 아래 두 사이트를 참고하여 구축

[Linux] CentOS 7 DNS 서버 구축 & 도메인 설정

DNS 서버 구축 (CentOS 7) 일단 bind 패키지가 다운되어 있는지 확인 후 설치하도록 합시다. # rpm -qa | grep bind 확인 후 # yum -y install bind 설치 (깔려있어도 또 설치하면 업데이트 됩니다.) # rpm -qa | grep bin

it-serial.tistory.com

CentOS7 DNS 서버 설치

설치 환경 [DNS Server] Domain : test.com OS : CentOS7 64bit IP : 192.168.37.150 [Client] OS : Windows7 64bit IP : 192.168.37.143 1. DNS 서버 IP확인 2. Client IP 확인 3. Client DNS 설정 Client의 기본 DNS 서버를 새로 생성할 DNS서버

nalara12200.tistory.com

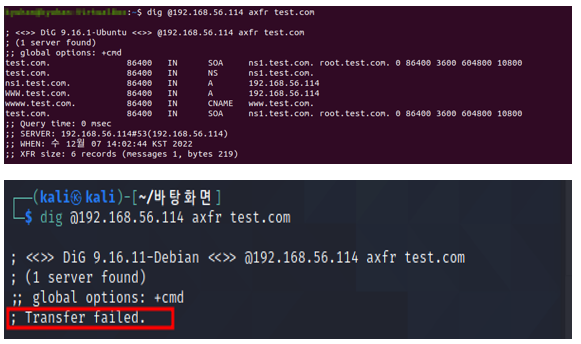

- DNS 서버의 Zone 파일 (/etc/named.rfc1912.zones)을 확인해보면, allow-transer {any;};로 설정

- 그 결과, 누구나 Zone Transer 수행 가능

- 다음 명령으로 Zone Transfer 수행

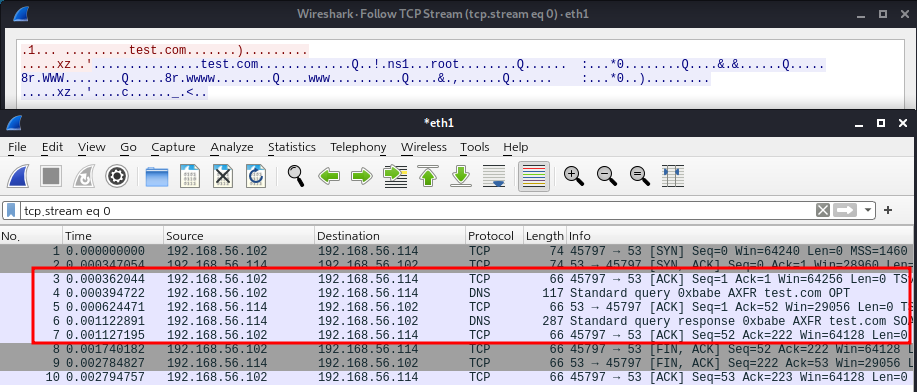

dig @192.168.56.114 axfr test.com

① axfr : 존 버전에 상관없이 무조건 존 전송 요청

② ixfr : 존 버전을 비교하여 상위 버전일 경우 존 전송 요청

- 위 명령 수행 결과 Zone 파일 노출

- 와이어샤크를 통한 패킷 확인

3. 대응

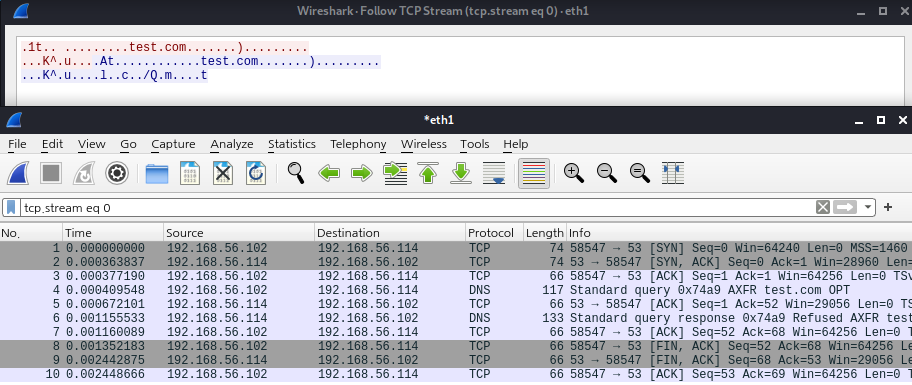

① DNS를 Master/Slave로 운영하지 않는다면, Zone Tranfer를 사용하지 않도록 설정

- DNS 서버의 Zone 파일 (/etc/named.rfc1912.zones)에 allow-transfer 옵션을 수정

- Client 1과 2에서 Zone Transfer 수행 결과 Transfer failed 출력

- 와이어샤크를 통한 패킷 확인

② Zone Transfer를 운영해야 할 경우 Slave를 특정하여 운영

- DNS 서버의 Zone 파일 (/etc/named.rfc1912.zones)에 allow-transfer 옵션을 수정

- Client 1만 Zone Transfer가 가능하도록 설정변경

- Client 1과 2에서 Zone Transfer 수행 결과 차이를 통해 비교

'취약점 > 기타' 카테고리의 다른 글

| Deface Attack_중국 샤오치잉 해킹 그룹 (0) | 2023.04.10 |

|---|---|

| IFS(Internal Field Separator) String (0) | 2023.02.01 |

| Brute Force Attack (0) | 2022.11.16 |

| TLS OpenSSL HeartBleed Vulnerability(CVE-2014-0160) (0) | 2022.09.29 |

| robots.txt (0) | 2022.08.30 |