ConnectWise ScreenConnect 역직렬화 취약점 (CVE-2025-3935)

1. ConnectWise ScreenConnect

- 원격 지원 및 액세스 소프트웨어 [1]

2. CVE-2025-3935

- 공격자가 시스템 수준 권한을 가진 상태에서 서버의 Machine Key를 탈취해 원격 코드 실행을 가능하게 하는 역직렬화 취약점

> ConnectWise는 ScreenConnect의 클라우드 버전에서 국가 배후 해커가 취약점을 악용해 공격 받은 사실을 공개 [4]

- 해당 취약점은 ASP.NET의 ViewState 처리 과정에서 역직렬화(Deserialization)가 안전하지 않게 구현된 데서 비롯됨

- ViewState

> ASP.NET Web Forms에서 페이지의 상태(state)를 클라이언트에 저장하기 위한 메커니즘

> ASP.NET Web Forms에서 페이지 상태 유지를 위해 사용되는 직렬화된 데이터

> 사용자가 어떤 값을 입력하거나, 페이지에서 변경한 상태를 Postback 시에도 유지하기 위해 사용

> Base64로 인코딩되어 <input type="hidden"> 필드에 포함되어 전송

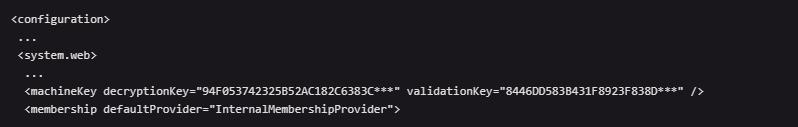

> web.config 파일에 ViewState의 무결성과 보안을 위해 다음 두 가지 키가 저장 [5]

| Machine Key | 설명 |

| Validation Key | ViewState 데이터의 변조 여부를 확인하는 데 사용되는 키 값 |

| Decryption Key | ViewState 데이터를 암/복호화하는데 사용되는 키 값 |

- 공격자가 조작된 요청으로 탈취한 Machine Key 또는 공개된(≒노출된) Machine Key를 사용해 악성 ViewState를 생성 및 전송 [6]

> 이로 인해 서버에서 원격 코드 실행이 발생할 수 있음

※ MS는 노출된 Machine Key를 악용한 공격체인과 관련된 게시글 공개 [7]

3. 대응방안

- 벤더사 제공 보안 업데이트 적용 [7]

> ViewState 기능 비활성 및 해당 기능에 대한 의존성 제거

| 취약점 | 제품명 | 영향받는 버전 | 해결 버전 |

| CVE-2025-3935 | ScreenConnect | ~ 25.2.3 | 25.2.4 |

- Machine Key 노출 여부 확인

> MS는 공개된 Machine Key의 해시 목록을 GitHub에 게시 [9]

> 노출된 키를 사용하는 경우 새로운 키로 교체 및 안전한 키 생성 주기 관리 필요

- 공개된 도구를 통한 테스트 진행 [10][11][12]

4. 참고

[1] https://www.screenconnect.com

[2] https://nvd.nist.gov/vuln/detail/CVE-2025-3935

[3] https://www.connectwise.com/company/trust/advisories

[4] https://www.connectwise.com/company/trust/advisories

[5] https://attackerkb.com/topics/o59vR5d8MG/cve-2025-3935

[6] https://www.cybersecuritydive.com/news/microsoft-warns-3k-exposed-aspnet-machine-keys-at-risk-of-weaponization/739551/?utm_source=chatgpt.com

[7] https://www.microsoft.com/en-us/security/blog/2025/02/06/code-injection-attacks-using-publicly-disclosed-asp-net-machine-keys

[8] https://www.connectwise.com/company/trust/security-bulletins/screenconnect-security-patch-2025.4

[9] https://github.com/microsoft/mstic/blob/master/RapidReleaseTI/MachineKeyScan.ps1

[10] https://github.com/isclayton/viewstalker

[11] https://github.com/pwntester/ysoserial.net

[12] https://blog.blacklanternsecurity.com/p/aspnet-cryptography-for-pentesters

[13] https://thehackernews.com/2025/05/connectwise-hit-by-cyberattack-nation.html

[14] https://www.dailysecu.com/news/articleView.html?idxno=166598